- Регистрация

- 30.12.20

- Сообщения

- 1,864

- Онлайн

- 61д 17ч 37м

- Сделки

- 0

- Нарушения

- 0 / 1

Данная статья написана в ознакомительных целях и не является руководством к неправомерным действиям или обучающим материалом для сокрытия правонарушений.

Логирование действий пользователей в ОРД

Логирование действий пользователей издревле используется при идентификации в глобальной паутине. Оперативники запрашивают пользовательские логи у ИТ-компаний, являющихся владельцами того или иного онлайн-сервиса (платежного сервиса, социальной сети, электронной почты, блога, форума или мессенджера).

Однако, решать задачу по идентификации пользователей сети приходится не только сотрудникам органов, но и службам безопасности, детективам, да и OSINT-исследователям. В связи с этим, предлагаю разобраться с понятиями, а также основными методами и приемами логирования пользователей.

Итак, логирование пользователя интернета предполагает осуществление с ним такого взаимодействия, в ходе которого изучаемый пользователь посетит (в той или иной форме) внешний веб-ресурс, доступ к логу которого имеется у исследователя. Это может быть, специально созданные, гиперссылка или файл, запускающий при своем открытии специальные алгоритмы сбора пользовательских данных. Большое число сервисов, предлагающих подобный функционал, находится в общем доступе.

Общедоступное ПО для логирования действий пользователей

Мы разделили логеры на две основные категории по принципу их работы.

Первая группа логеров предлагает возможность создания файлов, собирающих данных пользователей при их открытии.

К ним относятся:

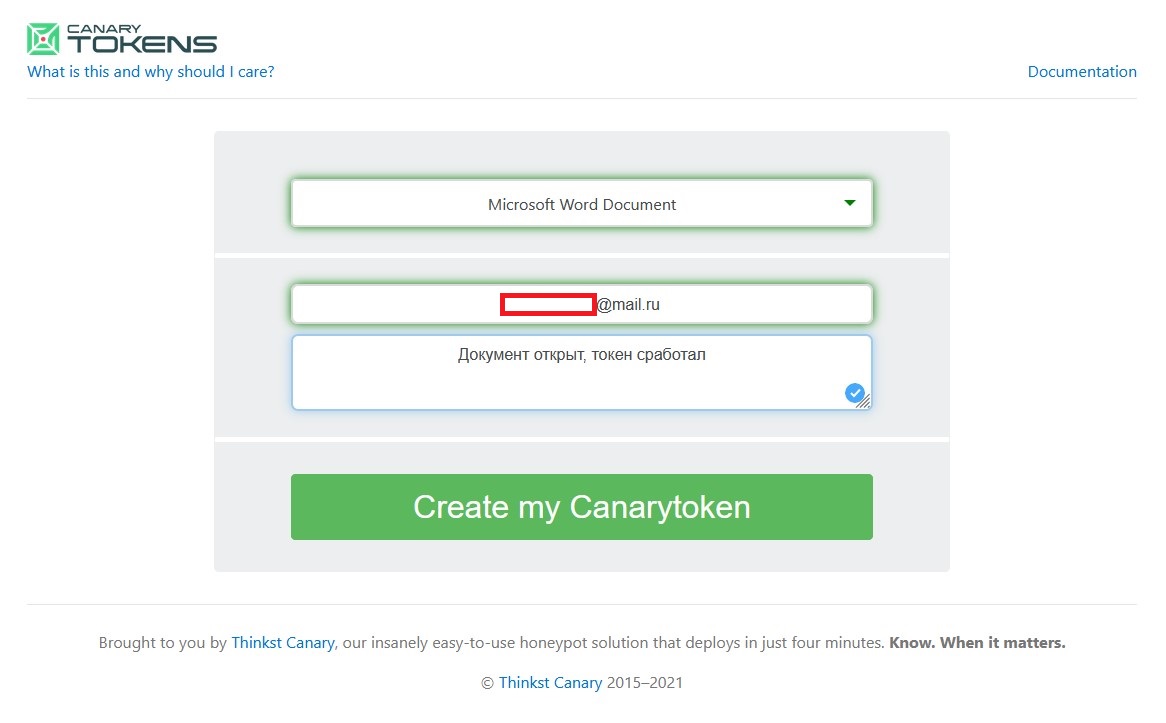

Для примера сгенерируем в сервисе Know. Before it matters файл формата DOC (Microsoft Office Word).

Указанный файл мы, разумеется, переименовываем во что-то более осмысленное наподобие "Договор №563 от 10.11.2021", а также вставим в сам файл соответствующий текст. На функционал трекера это никак не повлияет.

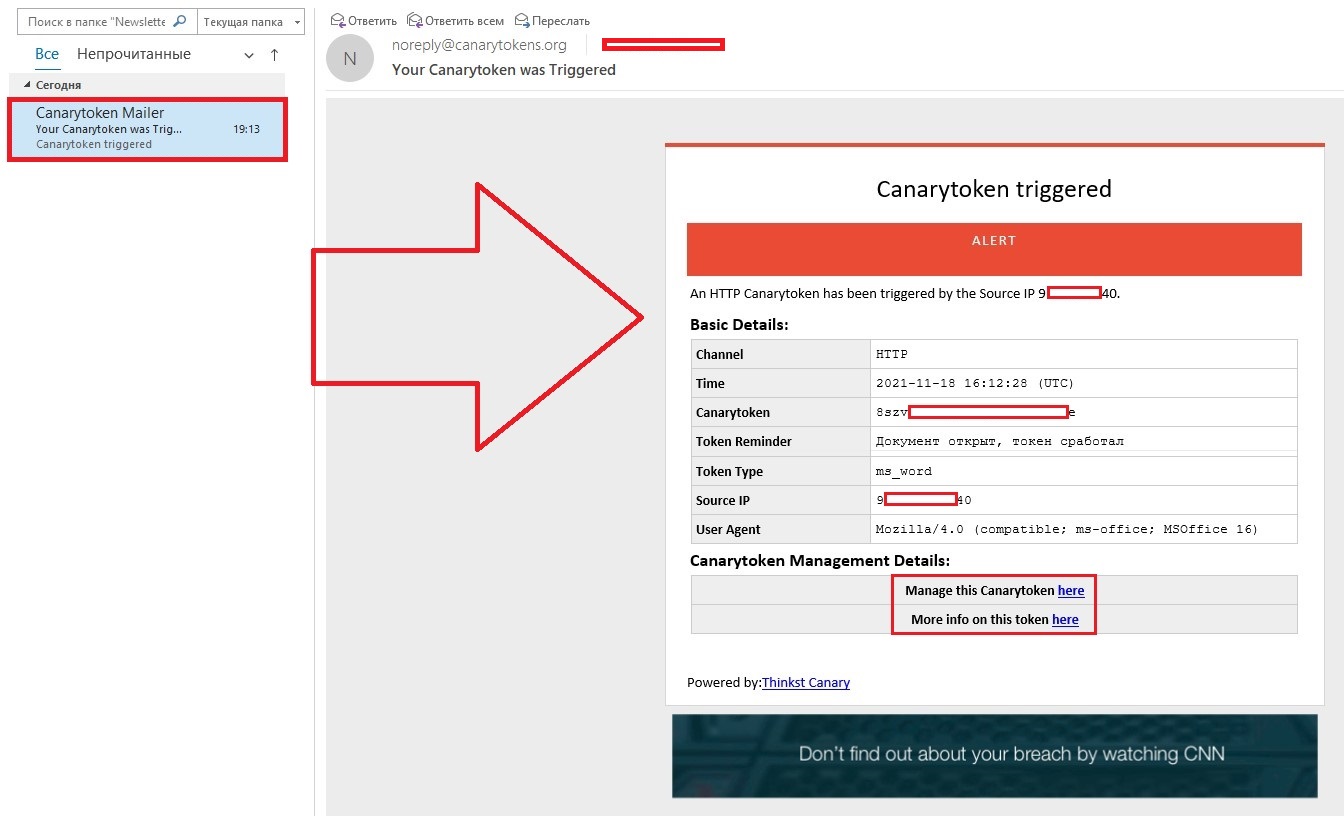

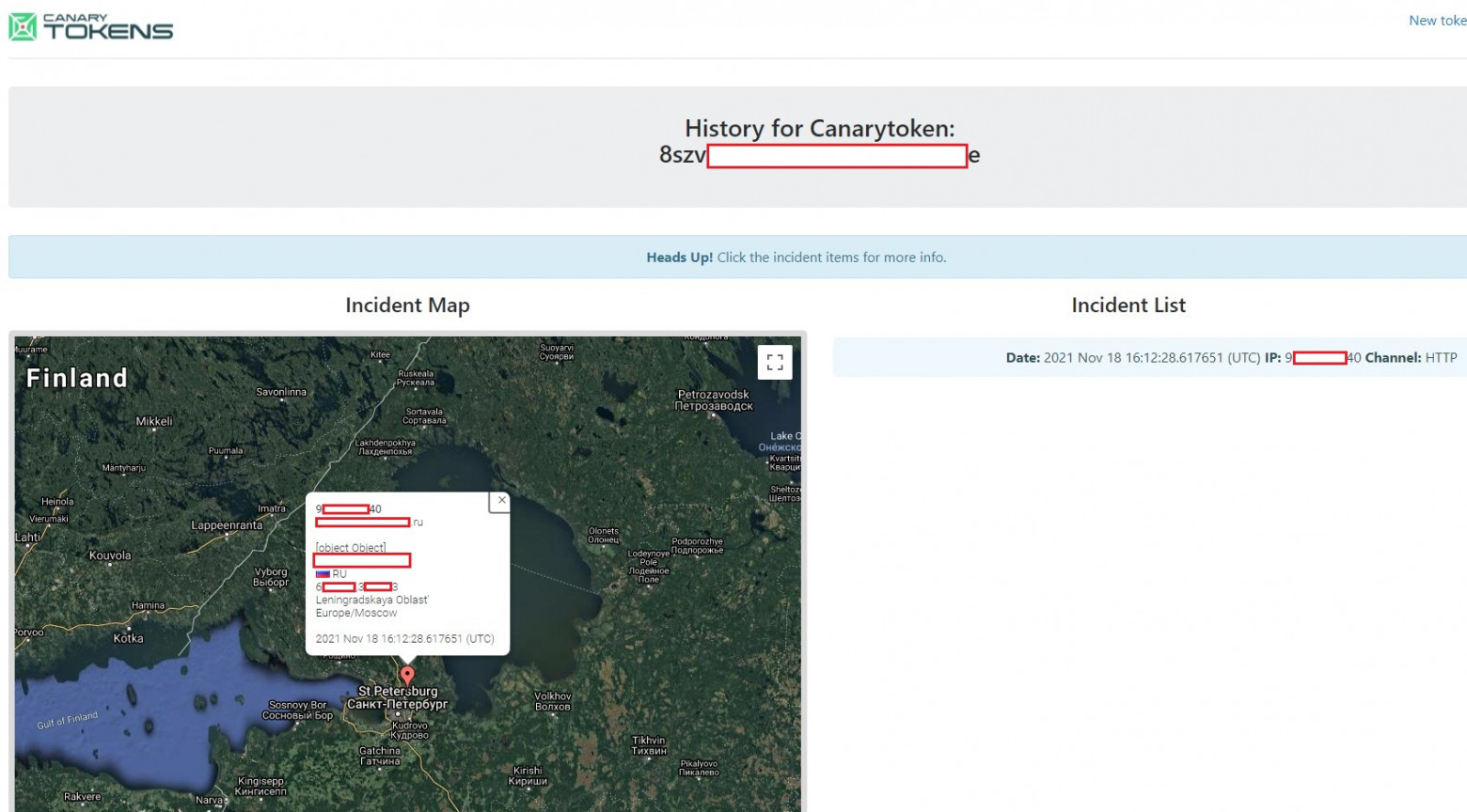

Созданный документ направляем пользователю по любым каналам связи. В случае, если пользователь открыл и просмотрел отправленный ему документ, исследователь получит уведомление на адрес электронной почты, а лог пользователя станет ему доступным по ссылке на управление логером.

Вторая категория логеров оперирует возможность создания гиперссылки на внешний веб-ресурс, которую предлагается направить изучаемому пользователю.

В их числе:

Маскируем логер ссылку

Маскировка логируемой ссылки, чаще всего, происходит посредством использования сервисов, предоставляющих услуги "сокращения гиперссылки". При введении в него адрес логируемой ссылки, сервис сформирует "короткую" уникальную гиперссылку, которая вызывает меньше подозрений у получившего её пользователя.

К числу таких сервисов можно отнести следующие:

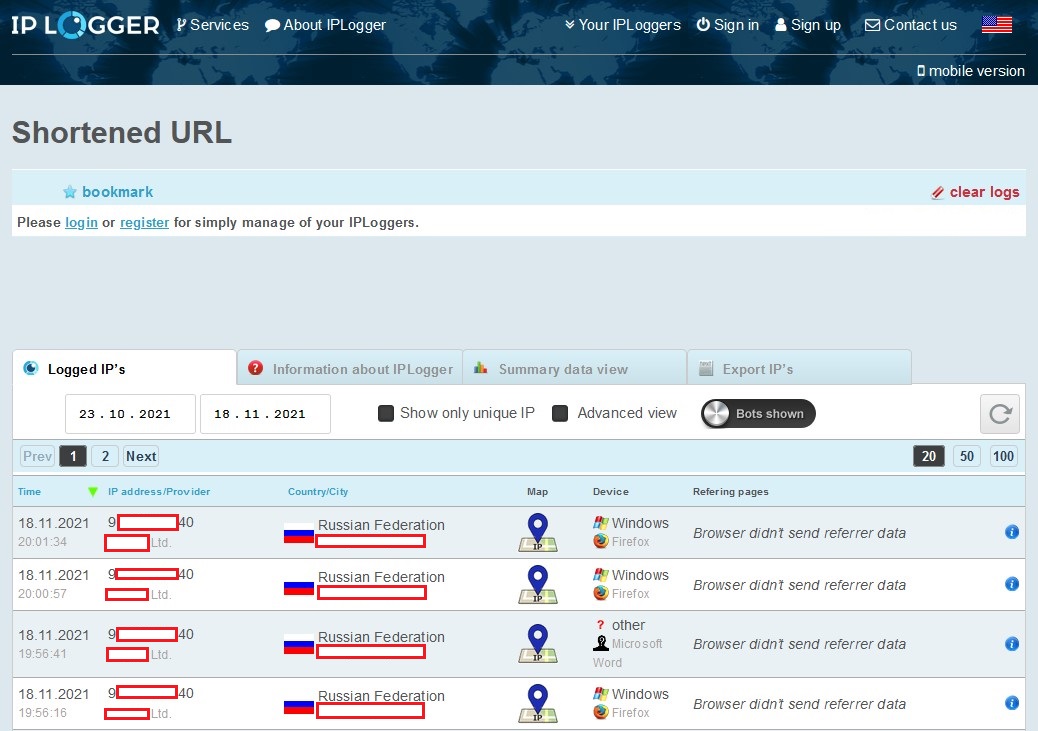

Один из них предполагает осуществление редиректа на логируемую ссылку через какой-либо из популярных онлайн-сервисов. Для примера возьмём ссылку на группу участников конкурса Zero-Day ВКонтакте ZERO-DAY | VK и создадим, при помощи сервиса IP Logger - сокращение ссылок, логгирование IP-адресов, сбор статистики, для неё логируемую ссылку.

Теперь нам необходимо создать редирект. Прописываем следующую гиперссылку https://vk.com/away.php?to=https://ссылка_из_логера, в которой VK mobiele versie | VK - это указание на редирект из социальной сети, а " https://ссылка_из_логера" - созданный нами логер, ведущий на страницу ZERO-DAY | VK.

Созданную гиперссылку VK mobiele versie | VK https://ссылка_из_логера мы направляем объекту исследования и вуаля. У нас есть полноценная ссылка с редиректом на нужную нам страницу после перехода. Лог доступен на сайте, как и в прошлый раз.

Схожий функционал предлагает сервис Easy to use API's - Webresolver.nl. Он позволяет сгенерировать логируемую ссылку якобы на ролик с Youtube.

Анализ данных, собранных в результате логирования

Анализ данных об IP-адресе, выявленном в результате логирования, предполагает его проверку в различных сервисах, позволяющих установить его точную геолокацию и интернет-провайдера, а также различные электронно-цифровые следы, сопоставление которых может привести к успешной идентификации пользователя.

Сервис GeoIP2 Precision Web Service Demo | MaxMind обладает наиболее точной базой данных о принадлежности IP-адресов тем или иным интернет-провайдерам, а также регионам.

Сервисы https://pulsedive.com/, Spyse — Internet Assets Search Engine и https://www.spiderfoot.net/ позволяют исследовать IP-адрес на предмет наличия связанных доменов, средств анонимизации, TOR и иной информации, способствующей идентификации пользователя.

Сервис Shodan позволяет обнаруживать элементы интернета вещей (IoT), связанные с изучаемым IP-адресом.

Сервисы Sypex Geo / Демонстрация и Map IPs - Plot upto 500,000 IPs on a map - IPInfo.io позволяют создать визуальное представление выявленных IP-адресов, основанное на данных их местоположения, на географической карте.

Сервис Easy to use API's - Webresolver.nl дает возможность проверить IP-адрес на факт использования с него профиля Skype. При этом, сервис оперирует данными утечки информации, которую можно скачать по ссылке https://github.com/cyberhubarchive/archive/tree/master/Skype resolver logs.

Сервисы https://intelx.io/ и https://leakix.net/# позволяют обнаружить иные возможные публичные утечки информации, связанные с упоминанием исследуемого IP-адреса.

Ну и наконец, сервис Что скачивают в интернете с IP 5.61.50.177 позволяет получить информацию о файлах, скачиваемых через торренты из сети интернет с того или иного IP-адреса.

Вычисление аккаунтов соцсетей пользователей при помощи средств логирования

Социальные сети пользователя выявляются в процессе логирования при помощи использования следующих методов:

Во-первых, использования технологии соцфишинга. Суть его заключается в том, что, когда пользователь заходит на сайт, загружается невидимый слой (фрейм), на котором расположена кнопка Like (нравится) от социальной сети Вконтакте. Когда пользователь кликает в любое место на сайте, он нажимает кнопку Like, автоматически авторизуясь от своего социального профиля если на этот момент он авторизован на данном браузере в социальной сети.

Во-вторых, это анализ данных файлов cookie, хранящихся в браузере пользователя. Cookie имеет возможность видеть любой сайт, что прекрасно иллюстрирует сервис https://browserleaks.com/social. Однако наличие одних лишь данных файла cookie и факта их авторизации в социальной сети еще не означает установление конкретного пользовательского профиля.

Для этого, имеющиеся у исследователя данные cookie, необходимо сверить с базами данных. Базы данных cookie-файлов собираются и продаются большим числом компаний на рынке оказания рекламных и маркетинговых услуг. Они берутся, например, через любую форму авторизации пользователя с использованием профиля в социальной сети.

В качестве примера использования указанных выше технологий, следует привести следующие сервисы:

Установление геолокации при помощи средств логирования

Запуск в 2014 году HTML5 позволил пользователям обмениваться информации о своем местоположении при помощи функции Geolocation API.

Сбор данных о местоположении, в рамках HTML5, происходит при помощи технологий: GPS (спутниковое геопозиционирование), LBS (позиционирование по базовым станциям мобильной связи), WiFi (позиционирования по месту размещения WiFi-роутера), а также по IP-адресу.

В сети представлено несколько сервисов геологеров, позволяющих собирать сведения о геолокации пользователей посредством направления им логируемой гиперссылки:

Данная статья написана ТОЛЬКО! в образовательных целях. Любое применение подобных методов для противоправных действий повлечет за собой уголовную ответственность!

Логирование действий пользователей в ОРД

Логирование действий пользователей издревле используется при идентификации в глобальной паутине. Оперативники запрашивают пользовательские логи у ИТ-компаний, являющихся владельцами того или иного онлайн-сервиса (платежного сервиса, социальной сети, электронной почты, блога, форума или мессенджера).

Однако, решать задачу по идентификации пользователей сети приходится не только сотрудникам органов, но и службам безопасности, детективам, да и OSINT-исследователям. В связи с этим, предлагаю разобраться с понятиями, а также основными методами и приемами логирования пользователей.

Итак, логирование пользователя интернета предполагает осуществление с ним такого взаимодействия, в ходе которого изучаемый пользователь посетит (в той или иной форме) внешний веб-ресурс, доступ к логу которого имеется у исследователя. Это может быть, специально созданные, гиперссылка или файл, запускающий при своем открытии специальные алгоритмы сбора пользовательских данных. Большое число сервисов, предлагающих подобный функционал, находится в общем доступе.

Общедоступное ПО для логирования действий пользователей

Мы разделили логеры на две основные категории по принципу их работы.

Первая группа логеров предлагает возможность создания файлов, собирающих данных пользователей при их открытии.

К ним относятся:

- Know. Before it matters

- PDF Document Tracking: Track PDF opens, views prints & control use - Locklizard

- MailTracking.com Document Tracking..

Для примера сгенерируем в сервисе Know. Before it matters файл формата DOC (Microsoft Office Word).

Указанный файл мы, разумеется, переименовываем во что-то более осмысленное наподобие "Договор №563 от 10.11.2021", а также вставим в сам файл соответствующий текст. На функционал трекера это никак не повлияет.

Созданный документ направляем пользователю по любым каналам связи. В случае, если пользователь открыл и просмотрел отправленный ему документ, исследователь получит уведомление на адрес электронной почты, а лог пользователя станет ему доступным по ссылке на управление логером.

Вторая категория логеров оперирует возможность создания гиперссылки на внешний веб-ресурс, которую предлагается направить изучаемому пользователю.

В их числе:

- Know. Before it matters

- itsip.info

- Grabify IP Logger & URL Shortener

- IP Logger - сокращение ссылок, логгирование IP-адресов, сбор статистики

- Easy to use API's - Webresolver.nl

Маскируем логер ссылку

Маскировка логируемой ссылки, чаще всего, происходит посредством использования сервисов, предоставляющих услуги "сокращения гиперссылки". При введении в него адрес логируемой ссылки, сервис сформирует "короткую" уникальную гиперссылку, которая вызывает меньше подозрений у получившего её пользователя.

К числу таких сервисов можно отнести следующие:

- Короткий URL для всех!

- Bit.do URL Shortener - Shorten, customize and track your links

- Bitly | Custom URL Shortener, Link Management & Branded Links

- https://www.lnnkin.com/

- и другие

Один из них предполагает осуществление редиректа на логируемую ссылку через какой-либо из популярных онлайн-сервисов. Для примера возьмём ссылку на группу участников конкурса Zero-Day ВКонтакте ZERO-DAY | VK и создадим, при помощи сервиса IP Logger - сокращение ссылок, логгирование IP-адресов, сбор статистики, для неё логируемую ссылку.

Теперь нам необходимо создать редирект. Прописываем следующую гиперссылку https://vk.com/away.php?to=https://ссылка_из_логера, в которой VK mobiele versie | VK - это указание на редирект из социальной сети, а " https://ссылка_из_логера" - созданный нами логер, ведущий на страницу ZERO-DAY | VK.

Созданную гиперссылку VK mobiele versie | VK https://ссылка_из_логера мы направляем объекту исследования и вуаля. У нас есть полноценная ссылка с редиректом на нужную нам страницу после перехода. Лог доступен на сайте, как и в прошлый раз.

Схожий функционал предлагает сервис Easy to use API's - Webresolver.nl. Он позволяет сгенерировать логируемую ссылку якобы на ролик с Youtube.

Анализ данных, собранных в результате логирования

Анализ данных об IP-адресе, выявленном в результате логирования, предполагает его проверку в различных сервисах, позволяющих установить его точную геолокацию и интернет-провайдера, а также различные электронно-цифровые следы, сопоставление которых может привести к успешной идентификации пользователя.

Сервис GeoIP2 Precision Web Service Demo | MaxMind обладает наиболее точной базой данных о принадлежности IP-адресов тем или иным интернет-провайдерам, а также регионам.

Сервисы https://pulsedive.com/, Spyse — Internet Assets Search Engine и https://www.spiderfoot.net/ позволяют исследовать IP-адрес на предмет наличия связанных доменов, средств анонимизации, TOR и иной информации, способствующей идентификации пользователя.

Сервис Shodan позволяет обнаруживать элементы интернета вещей (IoT), связанные с изучаемым IP-адресом.

Сервисы Sypex Geo / Демонстрация и Map IPs - Plot upto 500,000 IPs on a map - IPInfo.io позволяют создать визуальное представление выявленных IP-адресов, основанное на данных их местоположения, на географической карте.

Сервис Easy to use API's - Webresolver.nl дает возможность проверить IP-адрес на факт использования с него профиля Skype. При этом, сервис оперирует данными утечки информации, которую можно скачать по ссылке https://github.com/cyberhubarchive/archive/tree/master/Skype resolver logs.

Сервисы https://intelx.io/ и https://leakix.net/# позволяют обнаружить иные возможные публичные утечки информации, связанные с упоминанием исследуемого IP-адреса.

Ну и наконец, сервис Что скачивают в интернете с IP 5.61.50.177 позволяет получить информацию о файлах, скачиваемых через торренты из сети интернет с того или иного IP-адреса.

Вычисление аккаунтов соцсетей пользователей при помощи средств логирования

Социальные сети пользователя выявляются в процессе логирования при помощи использования следующих методов:

Во-первых, использования технологии соцфишинга. Суть его заключается в том, что, когда пользователь заходит на сайт, загружается невидимый слой (фрейм), на котором расположена кнопка Like (нравится) от социальной сети Вконтакте. Когда пользователь кликает в любое место на сайте, он нажимает кнопку Like, автоматически авторизуясь от своего социального профиля если на этот момент он авторизован на данном браузере в социальной сети.

Во-вторых, это анализ данных файлов cookie, хранящихся в браузере пользователя. Cookie имеет возможность видеть любой сайт, что прекрасно иллюстрирует сервис https://browserleaks.com/social. Однако наличие одних лишь данных файла cookie и факта их авторизации в социальной сети еще не означает установление конкретного пользовательского профиля.

Для этого, имеющиеся у исследователя данные cookie, необходимо сверить с базами данных. Базы данных cookie-файлов собираются и продаются большим числом компаний на рынке оказания рекламных и маркетинговых услуг. Они берутся, например, через любую форму авторизации пользователя с использованием профиля в социальной сети.

В качестве примера использования указанных выше технологий, следует привести следующие сервисы:

- SocFishing — Идентификация посетителей сайтов

- https://socgate.com/

- Soc Effect - определение профилей ВКонтакте

- dmp.one | Сервис идентификации и определения данных посетителей сайта

- identifikaciya

- https://wantresult.com.ru/

- Результативные услуги для бизнеса

Установление геолокации при помощи средств логирования

Запуск в 2014 году HTML5 позволил пользователям обмениваться информации о своем местоположении при помощи функции Geolocation API.

Сбор данных о местоположении, в рамках HTML5, происходит при помощи технологий: GPS (спутниковое геопозиционирование), LBS (позиционирование по базовым станциям мобильной связи), WiFi (позиционирования по месту размещения WiFi-роутера), а также по IP-адресу.

В сети представлено несколько сервисов геологеров, позволяющих собирать сведения о геолокации пользователей посредством направления им логируемой гиперссылки:

- GitHub - thewhiteh4t/seeker: Accurately Locate Smartphones using Social Engineering

- GitHub - jofpin/trape: People tracker on the Internet: OSINT analysis and research tool by Jose Pino

- GitHub - cryptomarauder/TrackUrl: A Bash/JS Script For Tracking Locations

- https://iplogger.ru/location-tracker/

Данная статья написана ТОЛЬКО! в образовательных целях. Любое применение подобных методов для противоправных действий повлечет за собой уголовную ответственность!